عبر استطلاعات متعددة لمستخدمي برمجيات مكاتب إدارة الثروات العائلية، يعد الأمن السيبراني دائمًا العنصر الأكثر أهمية والذي يتم تحديده بشكل شائع. يؤدي الاختراق المحتمل لنظام تكنولوجيا المعلومات في مكتب إدارة الثروات العائلية وفقدان البيانات السرية إلى إبقاء العديد من موظفي مكتب إدارة الثروات العائلية مستيقظين ليلاً.

لسبب وجيه. استطلاع خاص في بوسطن بعنوان "استطلاع حول مشهد المخاطر والتهديدات لمكاتب العائلات" وجد أن 26% من مكاتب إدارة الثروات العائلية قد استُهدفت بهجمات إلكترونية. بينما تركز الأطر الأمنية التقليدية على تلبية الالتزامات الامتثالية ومنع الوصول غير المصرح به إلى البيانات السرية، فإن الأمن السيبراني في عام 2022 أصبح أكثر تعقيدًا وشمولية. الحماية ضد خروقات البيانات وفقدان البيانات السرية هي مجرد عنصر واحد من الإطار الشامل والمتعدد الأبعاد للأمن السيبراني.

وكما تطور دور مكتب إدارة الثروات العائلية على مر السنين، كذلك تطورت مسؤولياته, اليوم، تقدم مكاتب إدارة الثروات العائلية للعملاء أكثر من مجرد ميزات ووظائف. يجب أن توفر مكاتب إدارة الثروات العائلية أيضًا البنية التحتية اللازمة وشهادات الصناعة والعمليات لدعم العمليات الآمنة والمعتمدة التي يطلبها عملاؤها. يجب أن تثبت مكاتب إدارة الثروات العائلية أن بيانات عملائها السرية للغاية آمنة وأن عملياتها تدعم التعافي من الكوارث واستمرارية الأعمال على مستوى عالمي.

يجب على شركات برمجيات إدارة الثروات الآن تبني نهج أكثر شمولاً لـ حماية مكاتب إدارة الثروات العائلية من مجموعة من التهديدات التجارية،بما في ذلك الهجمات الإلكترونية، وانتهاكات البيانات، والجهات الداخلية والخارجية الخبيثة—مع معالجة الالتزامات المتعلقة بالامتثال، والتدقيق، والحوكمة في الوقت نفسه. تدرك الشركات الحكيمة أنها يجب أن توفر لعملائها الوصول إلى أحدث التطورات في مجال الأمن السيبراني مع الحفاظ على السيطرة الأكبر على بيانات العملاء—وما زالت تقدم للعملاء المرونة في عملياتهم الأمنية.

يمتد نطاق مكتب إدارة الثروات العائلية إلى ما هو أبعد من برامجه وبياناته في عالم اليوم المتصل. ترغب مكاتب إدارة الثروات العائلية المتعددة (MFOs) في توفير وصول وتكامل سلس (APIs) في الأنظمة الداخلية المختلفة لعملائها. يرغب عملاؤهم في استخدام واجهات برمجة التطبيقات هذه للوصول إلى الحوكمة واستخدام السجلات للاندماج في أدوات الامتثال والحوكمة الخاصة بالشركات.

نتيجة لذلك، ترغب الشركات متعددة الجنسيات أطر الأمن السيبراني الأكثر ديناميكية ومرونة. بالطبع، يتوقعون أمانًا متقدمًا للبيانات والأنظمة. لكن الشركات متعددة الجنسيات الحديثة تهدف أيضًا إلى استخدام هذه القدرات لتمييز خدماتها وتحسين وضع عروضها لعملائها، مع إبرازها خلال دورة المبيعات للفوز بصفقات جديدة. بالإضافة إلى ذلك، يستخدمون البنية التحتية والخدمات التي تقدمها مزودات البرمجيات كخدمة (SaaS) للوفاء بالتزاماتهم التعاقدية، مثل اختبارات الاختراق (Pen Tests)، والامتثال لمعيار SOC2، وتتبع الوصول إلى البيانات السرية، والمزيد.

تشمل متطلبات الأمن السيبراني الأساسية لمكتب إدارة الثروات العائلية المتوقعة من مزود البرمجيات كخدمة لمكتب إدارة الثروات العائلية ما يلي:

- المرونة التي تستوعب الاحتياجات الأمنية المختلفة: يدرك مقدمو البرامج أن نموذج أمان واحد لا يناسب الجميع. لدى بعض مكاتب إدارة الثروات العائلية متطلبات متطورة للغاية وتحتاج إلى برامج مكتب إدارة الثروات العائلية التي تندمج بسلاسة في أطر الامتثال والمراقبة الخاصة باستخدام الهوية. يتطلب آخرون أن تقدم البرمجيات كخدمة بطبيعتها خدمة أمنية آمنة ومدارة، بما في ذلك الامتثال لـ SOC 2 وإدارة الحوادث الأمنية.

- خدمات الأمن السيبراني لمكتب إدارة الثروات العائلية المدارة: الأمن والامتثال من أهم اهتمامات المؤسسات التي تنتقل إلى السحابة. من خلال حل البرمجيات كخدمة، يتعامل مزود البرمجيات كخدمة مع نقاط الضعف في التصحيح والصيانة والأمان، مما يعفي مكتب إدارة الثروات العائلية من هذه المسؤولية ويقلل بشكل كبير من العبء والمخاطر التشغيلية لمكتب إدارة الثروات العائلية. تخيل أنك لست مضطرًا للقلق بشأن ما إذا كان فريق أمن المعلومات في مكتب إدارة الثروات العائلية (وهو أيضًا أقل خبرة بشكل عام من فريق أمن المعلومات في مؤسسة البرمجيات كخدمة) قد طبق أحدث تصحيح لدرء ثغرة برمجية فيروسية حديثة أو برامج ضارة تؤدي إلى إيقاف خدمات الإنترنت. وتشمل هذه الخدمات المدارة التعافي من الكوارث ودعم استمرارية الأعمال، مما يخفف من المخاطر الإضافية للمكتب.

- الاستحقاق الموروث (الامتثال لمعايير أمن الصناعة والوفاء بالالتزامات القانونية والتعاقدية):يتطلب العديد من عملاء برامج مكاتب إدارة الثروات العائلية الامتثال لمعايير الصناعة المقبولة مثل SOC 2 وISO 27001 وغيرها. يجب أن تفي مكاتب إدارة الثروات العائلية أيضًا بمتطلبات الإقامة الوطنية للبيانات السيادية. بالإضافة إلى ذلك، يتعيّن عليهم الامتثال لقوانين حماية البيانات مثل اللائحة العامة لحماية البيانات (GDPR) في الاتحاد الأوروبي، وقانون خصوصية المستهلك في كاليفورنيا (CCPA)، ولوائح إدارة الخدمات المالية في نيويورك (NY DFS). يسمح النضج الوراثي لمكاتب إدارة الثروات العائلية بوراثة البنية التحتية لمزود الخدمة والنضج الأمني والشهادات مع الاستفادة منها لتحقيق أهداف أعمالهم الخاصة

- التحكم بالعميل على البيانات:لتلبية الاحتياجات المختلفة لعملائها، يجب على مكاتب إدارة الثروات العائلية الانضمام إلى شركات التكنولوجيا المالية الأخرى التي تسمح للعملاء بتوفير مفتاح التشفير الخاص بهم، أي مفتاح التشفير المقدم من العملاء (CSEK). تستخدم المكاتب العائلية مفتاح التشفير المقدم من العملاء للحصول على ثقة 100 ٪ في التحكم في البيانات وضمان لعملائها أن الموظفين المصرح لهم فقط يمكنهم الوصول إلى بياناتهم لأنهم يتحكمون في مفاتيح التشفير. بالإضافة إلى ذلك، ترغب مكاتب العائلات المتعددة (MFOs) في التمتع بالمرونة اللازمة لفصل بيانات العملاء المختلفة التي تتم إدارتها من قِبل شركاء متعدّدين، وذلك باستخدام مفاتيح تشفير فريدة ومختلفة لكل عميل ولكل علاقة على حدة.

- مراقبة الوصول على مستوى المعاملات التي تتكامل مع أدوات حوكمة العملاء: يجب على مزودي خدمات البرمجيات كخدمة (SaaS) لإدارة الثروات للمكاتب العائلية الفردية والمتعددة أن يقدموا مراقبة ممتازة على مستوى المعاملات للوصول إلى البيانات. هذا يمكّن عملائهم من الوفاء بالالتزامات الحوكمة لتتبع الوصول إلى البيانات السرية. يرغب عملاؤهم في استخراج سجلات الوصول هذه ودمجها مع تقاريرهم وأدواتهم الخاصة بالحوكمة والامتثال لمراقبة الوصول. مع هذه القدرات الديناميكية والمحسّنة، يمكن للعملاء تتبع وتحليل المعاملات بمزيد من التفصيل ودمج هذه البيانات الوصفية والقياسات عن بُعد في قدرات الحوكمة والتقارير الإضافية. هذه التقارير والتحليلات المساعدة في تحسين الحوكمة وفهم سلوك المستخدم بشكل أفضل.

- الأمن السحابي الأصلي الذي يسمح ببروتوكولات التفويض والوصول المتطورة: إن التكامل السحابي الأصلي مع دليل أزور أكتيف ديركتوري، كما هو الحال في أطلس فايف®، يتيح للفريق دعم متطلبات شديدة التعقيد من قِبل عملائهم—وهي درجة من التعقيد لا يمكن تحقيقها باستخدام نماذج الدخول الموحد (SSO) التقليدية. على سبيل المثال، قد ترغب مؤسسة مالية عالمية في فصل نموذج تفويض تسجيل الدخول الأحادي لمستخدميها عن نموذج التفويض لتسجيلات دخول عملائها. سيسمح إطار الأمان من الدرجة الأولى لهذه المؤسسة بأن يكون لديها ثلاثة مجالات أمان منفصلة: واحد للمستخدمين للوصول إلى منصة مكتب إدارة الثروات العائلية، ودليل نشط آخر للعملاء (يفصلهم عن الدليل النشط الداخلي)، وثالث لفريق العمليات الذي يدير نظام البرمجيات كخدمة الخاص بهم.

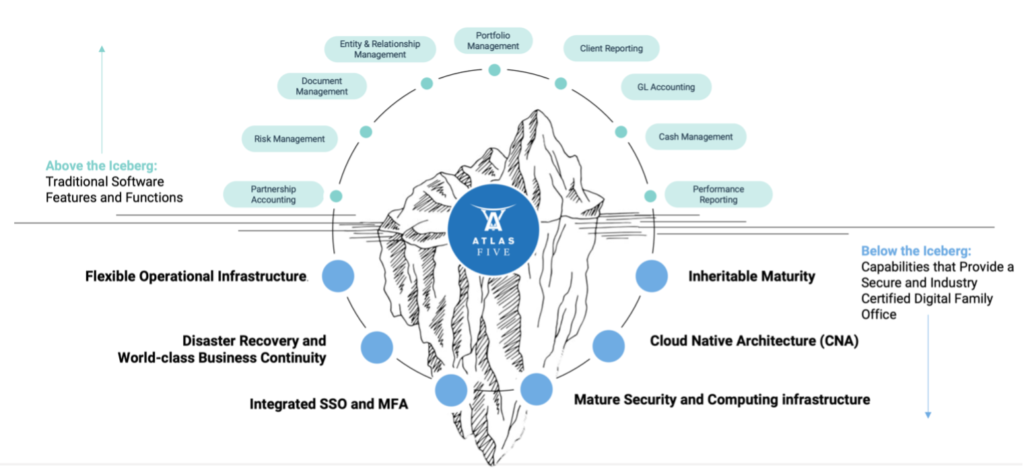

يمكن الاطلاع أدناه على الخطوط العريضة لإطار الأمن السيبراني لمكاتب إدارة الثروات العائلية. البرامج والميزات والوظائف "فوق الجبل الجليدي"، والأمن "تحت الجبل الجليدي".

للبقاء على صلة، سيحتاج مكتب إدارة الثروات العائلية الحديث إلى تطوير نطاق خدماته، ومع هذه الخدمات الجديدة تأتي مسؤوليات جديدة. نظرًا لأن مكتب إدارة الثروات العائلية يؤدي أدوارًا موسعة لعملائه، يجب أن يركز على الأمن لتخفيف مخاوف العملاء المتزايدة بشأن خروقات البيانات. تتفهم مكاتب إدارة الثروات العائلية مخاوف العملاء هذه، حيث حددت 57 ٪ من مكاتب إدارة الثروات العائلية من استطلاع بوسطن الخاص المخاطر السيبرانية باعتبارها واحدة من أهم المخاطر التي تواجهها.

يتحول الأمن - وبشكل أكثر تحديدًا، الأمن السيبراني - من "فكرة لاحقة" إلى حجر الزاوية في عرض مبيعات مكتب إدارة الثروات العائلية. تصبح المكاتب التي لا تستجيب لهذا التحول من خلال منصة رقمية مرنة، مثل أطلس فايف، وأطر الأمان ذات المستوى العالمي عرضة للخطر وحتى عفا عليها الزمن. وأطر أمنية عالمية المستوى تصبح عرضة للخطر وحتى قديمة. في هذا البيئة الأمنية الجديدة والمتغيرة باستمرار، تحتاج مكاتب إدارة الثروات العائلية إلى المزيد أكثر من مجرد تطبيق لإدارة ثروة العائلة؛ يحتاجون إلى تطبيق آمن ومعتمد من قبل الصناعة مكتب عائلي رقمي..